Laatste nieuws

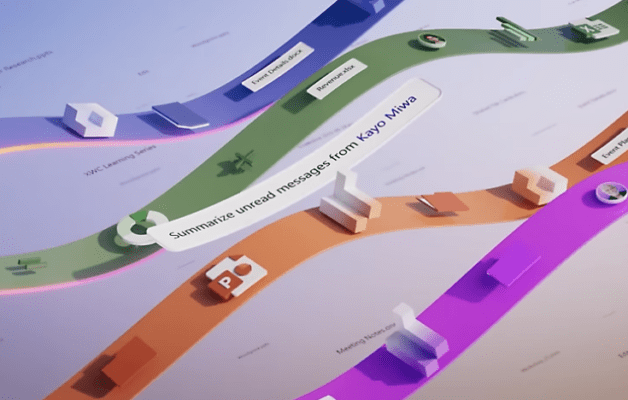

Hoe kan Microsoft Copilot de productiviteit verhogen?

Microsoft Copilot verhoogt de productiviteit van je bedrijf door slimme AI-ondersteuning te bieden binnen de..

Lees verdernov

Hoe kan Microsoft Copilot de productiviteit verhogen?

Microsoft Copilot verhoogt de productiviteit van je bedrijf door slimme AI-ondersteuning te bieden binnen de..

nov

Wat zijn de alternatieven voor Microsoft Copilot?

Op zoek naar alternatieven voor Microsoft Copilot voor je digitale werkplek? Er zijn diverse AI-assistenten..

nov

Kan Microsoft Copilot helpen bij data-analyse?

Microsoft Copilot kan zeker helpen bij data-analyse door AI-ondersteuning te bieden binnen je vertrouwde Microsoft..

nov

Hoe beïnvloedt Microsoft Copilot de werknemerservaring?

Microsoft Copilot transformeert de werknemerservaring door als intelligente assistent in je dagelijkse werkprocessen te functioneren...

nov

Hoe werkt Microsoft Copilot samen met SharePoint?

Microsoft Copilot werkt samen met SharePoint als een intelligente AI-assistent die je documentbeheer en teamwerk..

nov

Wat zijn de hardware-vereisten voor Microsoft Copilot?

Microsoft Copilot stelt specifieke eisen aan je hardware om optimaal te kunnen functioneren binnen je..

nov

Is Microsoft Copilot veilig voor bedrijfsgevoelige informatie?

Microsoft Copilot biedt een hoog niveau van veiligheid voor bedrijfsgevoelige informatie, mits correct geconfigureerd en..

nov

Welke AI-modellen gebruikt Microsoft Copilot?

Microsoft Copilot maakt gebruik van een combinatie van geavanceerde AI-modellen van OpenAI, met GPT-4 als..

nov

Hoe kan Microsoft Copilot helpen bij projectmanagement?

Microsoft Copilot is een krachtige AI-assistent die projectmanagement naar een hoger niveau tilt. Door natuurlijke..

nov

Wat zijn de meest gebruikte commando’s in Microsoft Copilot?

Microsoft Copilot is een krachtige AI-assistent die je productiviteit in de digitale werkplek aanzienlijk kan..

nov

Cyberaanval Voorbereiding: 7 Redenen Waarom Jouw Management Nu Moet Handelen

Ben jij écht voorbereid op een cyberaanval? Cyberdreigingen zijn geen sciencefiction meer, ze zijn dagelijkse..

nov

Welke Microsoft 365-licenties zijn nodig voor Copilot?

Voor Microsoft 365 Copilot heb je een geschikt Microsoft 365-abonnement nodig als basis, plus een..

nov

Hoe verschilt Microsoft Copilot van andere AI-assistenten?

Microsoft Copilot onderscheidt zich van andere AI-assistenten door zijn naadloze integratie met het Microsoft 365-ecosysteem..

nov

Hoe kan Microsoft Copilot helpen bij besluitvorming?

Microsoft Copilot is een krachtige AI-assistent die zakelijke besluitvorming naar een hoger niveau tilt. Door..

nov

Hoe voorkom je dat medewerkers te afhankelijk worden van Microsoft Copilot?

Microsoft Copilot is een krachtige AI-assistent die het werk van medewerkers aanzienlijk kan vergemakkelijken. Maar..

nov

Welke talen ondersteunt Microsoft Copilot?

Microsoft Copilot ondersteunt momenteel verschillende talen, maar de beschikbaarheid en functionaliteit verschillen per taal. Engels..

nov

Hoe werkt Microsoft Copilot met bestaande Microsoft-applicaties?

Microsoft Copilot is een geavanceerde AI-assistent die naadloos integreert met je bestaande Microsoft-applicaties. Deze innovatieve..

nov

Hoe kies je de juiste IT-beheerpartner in Zuid-Holland?

Bij het zoeken naar een IT-beheerpartner in Zuid-Holland komt er veel kijken. Een juiste keuze..

okt

Hoe migreer je veilig naar de cloud?

Een veilige cloudmigratie vraagt om een strategische aanpak waarbij beveiliging vanaf het begin centraal staat...

okt

AI-training nu verplicht: hoe jouw organisatie voldoet aan de AI Act

AI-training nu verplicht: voldoet jouw organisatie al aan de AI Act? Kunstmatige intelligentie is niet..

okt

Wat is een hybride cloudomgeving?

Een hybride cloudomgeving combineert het beste van twee werelden: private cloud, public cloud en on-premises..

okt

Hoe herken je phishing-aanvallen gericht op Nederlandse bedrijven?

Het herkennen van phishing-aanvallen op Nederlandse bedrijven begint met waakzaamheid en kennis van de veelvoorkomende..

okt

Waarom kiezen bedrijven in Zuid-Holland voor een lokale IT-dienstverlener?

Voor bedrijven in Zuid-Holland biedt het kiezen van een lokale IT-dienstverlener tal van strategische voordelen...

okt

Wat is Microsoft Copilot?

Microsoft Copilot is een geavanceerde AI-assistent die volledig is geïntegreerd in de Microsoft 365-omgeving. Deze..

okt

Wat zijn de meest voorkomende IT-beveiligingsrisico’s voor bedrijven in Den Haag?

Bedrijven in Den Haag worden steeds vaker het doelwit van cybercriminelen door hun strategische ligging..

okt

Hoe optimaliseer je Microsoft 365 voor jouw bedrijf in Zuid-Holland?

Microsoft 365 optimaliseren voor je bedrijf in Zuid-Holland betekent dat je alle beschikbare tools en..

okt

Wat zijn de voordelen van Microsoft 365 adoptietrainingen?

Microsoft 365 adoptietrainingen zijn gestructureerde opleidingsprogramma’s die medewerkers helpen om het volledige potentieel van Microsoft..

okt

Wat zijn de voordelen van een lokale IT-partner in Den Haag?

Een lokale IT-partner in Den Haag biedt bedrijven belangrijke voordelen die direct bijdragen aan efficiëntere..

okt

Wat zijn de belangrijkste functies van Microsoft Copilot?

Microsoft Copilot is een krachtige AI-assistent die je dagelijkse werktaken automatiseert en vereenvoudigt. Deze innovatieve..

okt

Welke security-maatregelen zijn essentieel voor bedrijven in Zuid-Holland?

Voor bedrijven in Zuid-Holland is een sterke digitale beveiliging geen luxe maar noodzaak. Door de..

okt

Hoe werkt proactief IT-beheer voor bedrijven in Den Haag?

Proactief IT-beheer is een strategische aanpak waarbij IT-problemen worden geïdentificeerd en opgelost voordat ze de..

okt

Wat zijn de belangrijkste voordelen van een moderne werkplek voor bedrijven in Den Haag?

Een moderne werkplek biedt bedrijven in Den Haag belangrijke voordelen zoals verhoogde productiviteit, flexibiliteit in..

okt

Wat zijn de voordelen van Microsoft Azure voor bedrijven in Den Haag?

Microsoft Azure biedt bedrijven in Den Haag tal van voordelen die direct bijdragen aan hun..

okt

Hoe meet je het ROI van Microsoft Copilot voor je bedrijf?

Het meten van de Return on Investment (ROI) van Microsoft Copilot is belangrijk voor bedrijven..

okt

Wat zijn de meest effectieve Microsoft 365 adoptiestrategieën?

Effectieve Microsoft 365 adoptiestrategieën zijn essentieel om het volledige potentieel van dit productiviteitsplatform in je..

okt

Wat zijn de belangrijkste KPI’s voor Microsoft 365 adoptie?

De belangrijkste KPI’s voor Microsoft 365 adoptie richten zich op actief gebruik, samenwerking, productiviteit en..

okt

Hoe kan een lokale IT-partner sneller reageren op technische problemen?

Een lokale IT-partner kan aanzienlijk sneller reageren op technische problemen door een combinatie van nabijheid,..

okt

Hoe verhoog je de gebruikersadoptie van Microsoft Teams?

Het verhogen van de gebruikersadoptie van Microsoft Teams begint met een duidelijke strategie. Voor een..

okt

Wat is het verschil tussen Microsoft 365 implementatie en adoptie?

Bij het overstappen naar Microsoft 365 hoor je vaak twee termen: implementatie en adoptie. Hoewel..

sep

Hoe zorg je voor consistente Microsoft 365 werkwijzen binnen een organisatie?

Consistente Microsoft 365 werkwijzen binnen je organisatie creëer je door duidelijke richtlijnen op te stellen,..

sep

Wat kost een Microsoft 365 adoptietraining?

Een Microsoft 365 adoptietraining kost gemiddeld tussen €1.000 en €5.000 per dag, afhankelijk van verschillende..

sep

Kan Microsoft Copilot werken met niet-Microsoft software?

Microsoft Copilot kan inderdaad samenwerken met niet-Microsoft software, maar de mate van integratie varieert. Als..

sep

Wat is de ideale groepsgrootte voor Microsoft 365 adoptietrainingen?

De ideale groepsgrootte voor Microsoft 365 adoptietrainingen ligt meestal tussen 8-12 personen. Deze grootte biedt..

sep

Wat is een Microsoft 365 adoptietraining?

Een Microsoft 365 adoptietraining is een gestructureerd programma dat medewerkers helpt om optimaal gebruik te..

sep

Hoe verhoog je de digitale vaardigheden van medewerkers met Microsoft 365?

Het verbeteren van digitale vaardigheden van medewerkers met Microsoft 365 begint met een duidelijk trainingsplan..

sep

Hoe beschermt Microsoft Copilot de privacy van gebruikers?

Microsoft Copilot biedt uitgebreide privacybescherming voor gebruikersgegevens door een combinatie van geavanceerde technologieën en strikte..

sep

Hoe kan Microsoft Copilot worden gebruikt voor klantenservice?

Microsoft Copilot kan je klantenservice transformeren door AI-gestuurde ondersteuning te bieden bij het beantwoorden van..

sep

Hoe werkt een Microsoft 365 adoptietraject?

Een Microsoft 365 adoptietraject is een gestructureerde aanpak om Microsoft 365 succesvol te implementeren en..

sep

Wat zijn de beste werkwijzen voor het centraal opslaan van documenten in SharePoint?

Het centraal opslaan van documenten in SharePoint vormt de basis voor effectief informatiebeheer binnen je..

sep

Welke Microsoft 365 functionaliteiten worden vaak over het hoofd gezien?

Microsoft 365 bevat een schat aan functionaliteiten die veel bedrijven niet volledig benutten. Vaak gebruiken..

sep

Hoe kan Microsoft Copilot helpen bij het schrijven van e-mails?

Microsoft Copilot is een krachtige AI-assistent die je helpt bij het schrijven, verbeteren en beheren..

sep

Hoe integreert Microsoft Copilot met Teams?

Microsoft Copilot transformeert de manier waarop Teams functioneert door AI-gestuurde assistentie te integreren in je..

sep

Welke Microsoft 365 functionaliteiten leveren de meeste tijdwinst op?

Microsoft 365 biedt een schat aan functionaliteiten die je werkdag aanzienlijk kunnen versnellen. De grootste..

sep

Hoe overtuig je medewerkers om e-mail te vervangen door Teams-chat?

Het overtuigen van medewerkers om e-mail te vervangen door Teams-chat vraagt om een strategische aanpak..

sep

Wat zijn veelvoorkomende fouten bij het implementeren van Microsoft Copilot?

Microsoft Copilot is een krachtige AI-assistent die je dagelijkse werkprocessen in Microsoft 365 kan stroomlijnen...

sep

Hoe implementeer je Microsoft Copilot in je organisatie?

Microsoft Copilot implementeren in je organisatie vraagt om een gestructureerde aanpak die verder gaat dan..

sep

Hoe betrek je leidinggevenden bij Microsoft 365 adoptie?

Het betrekken van leidinggevenden bij je Microsoft 365 adoptieproces is essentieel voor het succes van..

sep

Wat zijn de beperkingen van Microsoft Copilot?

Microsoft Copilot biedt indrukwekkende AI-functionaliteit binnen de Microsoft 365-omgeving, maar kent ook belangrijke beperkingen waar..

aug

Wat kost Microsoft Copilot voor bedrijven?

Microsoft Copilot voor bedrijven is beschikbaar als een add-on licentie bij bestaande Microsoft 365 abonnementen...

aug

Wat zijn de voordelen van Microsoft Copilot voor bedrijven?

Microsoft Copilot biedt bedrijven een krachtige AI-assistent die naadloos integreert met Microsoft 365-toepassingen. De belangrijkste..

aug

Hoe kan Microsoft Copilot helpen bij het creëren van content voor marketing?

Microsoft Copilot is een krachtige AI-assistent die je marketingteam kan helpen bij het creëren en..

aug

Kan Microsoft Copilot worden aangepast aan specifieke bedrijfsbehoeften?

Microsoft Copilot kan uitstekend worden aangepast aan specifieke bedrijfsbehoeften, waardoor organisaties maximaal kunnen profiteren van..

aug

Wat zijn de beste Microsoft Teams adoptietips?

Microsoft Teams adoptie begint met een duidelijk plan en goede voorbereiding. De beste adoptietips richten..

aug

Hoe help je medewerkers bij de overgang van persoonlijke netwerkschijven naar OneDrive?

De overstap van persoonlijke netwerkschijven naar OneDrive biedt je organisatie talloze voordelen, maar vereist wel..

aug

Hoe implementeer je een SharePoint adoptietraining?

Een effectieve SharePoint adoptietraining implementeren begint met een duidelijk plan dat aansluit bij de behoeften..

aug

Hoe gebruikt Microsoft Copilot AI om documenten te analyseren?

Microsoft Copilot AI transformeert documentanalyse door geavanceerde AI-technologie te combineren met de Microsoft 365-omgeving. Het..

aug

Welke afdelingen hebben de meeste baat bij Microsoft 365 adoptietraining?

Microsoft 365 adoptietraining biedt het meeste voordeel voor afdelingen die intensief samenwerken en communiceren zoals..

aug

Hoe betrek je medewerkers bij Microsoft 365 adoptie?

Het succesvol implementeren van Microsoft 365 vraagt om meer dan alleen technische kennis – de..

aug

Hoe maak je een Microsoft 365 adoptieplan?

Een Microsoft 365 adoptieplan is een strategisch document dat de stappen vastlegt om Microsoft 365..

aug

Wat is de ROI van Microsoft 365 adoptietrainingen?

De Return on Investment (ROI) van Microsoft 365 adoptietrainingen is de meetbare waarde die je..

aug

Welke Microsoft 365 tools worden het minst gebruikt zonder training?

Microsoft 365 bevat een schat aan krachtige tools die de productiviteit en samenwerking binnen organisaties..

aug

Wat zijn veelvoorkomende uitdagingen bij Microsoft 365 adoptie?

Bij het implementeren van Microsoft 365 binnen organisaties kom je vaak dezelfde uitdagingen tegen. De..

aug

Wat zijn de meest voorkomende beveiligingskwetsbaarheden in digitale werkplekken?

De meest voorkomende beveiligingskwetsbaarheden in digitale werkplekken omvatten phishing aanvallen, zwakke authenticatiesystemen, onbeveiligde netwerken, verouderde..

aug

Hoe meet je het succes van Microsoft 365 adoptie?

Het meten van het succes van je Microsoft 365 adoptie is essentieel om de waarde..

aug

Hoe integreer je beveiligingsoplossingen in bestaande IT-infrastructuur?

Het integreren van beveiligingsoplossingen in bestaande IT-infrastructuur is een genuanceerd proces dat zorgvuldige planning vereist...

aug

Hoe implementeer je multi-factor authenticatie zonder productiviteit te verminderen?

Multi-factor authenticatie (MFA) implementeren zonder productiviteit te verminderen vraagt om een slimme balans tussen beveiliging..

aug

Hoe bescherm je gevoelige gegevens in een multi-cloud omgeving?

Het beschermen van gevoelige gegevens in een multi-cloud omgeving vereist een strategische aanpak die verder..

jul

Wat zijn de risico’s van uitgestelde beveiligingsupdates voor organisaties?

Uitgestelde beveiligingsupdates vormen een van de grootste risico’s voor de digitale veiligheid van organisaties. Ze..

jul

Hoe vaak moeten beveiligingssystemen worden bijgewerkt?

Beveiligingssystemen moeten minimaal elke 30 dagen worden bijgewerkt, maar in veel gevallen is een hogere..

jul

Hoe detecteer je vroegtijdig cyberdreigingen in je netwerk?

Het vroegtijdig opsporen van cyberdreigingen in je netwerk begint met het herkennen van ongewone patronen...

jul

Wat is het verschil tussen reactieve en proactieve cybersecurity?

Het fundamentele verschil tussen reactieve en proactieve cybersecurity ligt in het tijdstip van handelen. Reactieve..

jul

Welke beveiligingsmaatregelen zijn essentieel voor thuiswerkers in 2025?

In 2025 zijn beveiligingsmaatregelen voor thuiswerkers belangrijker dan ooit. Met de toename van gerichte cyberaanvallen..

jul

Wat zijn de beste praktijken voor multi-factor authenticatie in 2025?

Multi-factor authenticatie (MFA) blijft een van de meest effectieve beschermingslagen voor je digitale omgeving. In..

jul

Welke bedrijfsgevoelige gegevens hebben prioriteit bij end-to-end encryptie?

Bij end-to-end encryptie verdienen bepaalde bedrijfsgevoelige gegevens absolute prioriteit vanwege hun waarde en gevoeligheid. De..

jul

Wat is end-to-end encryptie en waarom is het belangrijk voor bedrijven?

End-to-end encryptie is een beveiligingsmethode waarbij gegevens worden versleuteld op het apparaat van de verzender..

jul

Hoeveel kost cybersecurity?

De kosten van cybersecurity voor bedrijven variëren sterk, afhankelijk van factoren zoals bedrijfsgrootte, branche en..

jul

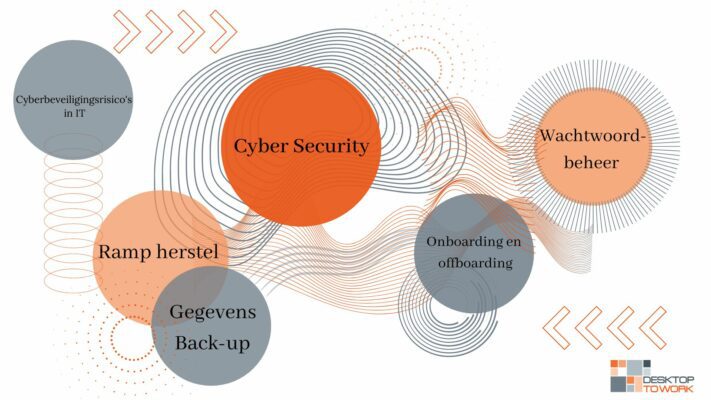

Wat valt er onder cyber security?

Cyber security omvat alle maatregelen die nodig zijn om digitale systemen, netwerken en data te..

jul

Welke stappen moet je nemen na een datalek in je organisatie?

Een datalek in je organisatie? Geen reden tot paniek, maar wel tot actie. Wanneer vertrouwelijke..

jul

Hoe herken je phishing-aanvallen gericht op zakelijke gebruikers?

Phishing-aanvallen gericht op zakelijke gebruikers zijn steeds geavanceerder en moeilijker te herkennen. Deze aanvallen gebruiken..

jul

Welke SLA’s zijn gebruikelijk voor cybersecurity dienstverlening?

Cybersecurity SLA’s (Service Level Agreements) zijn contractuele afspraken tussen een beveiligingsdienstverlener en een organisatie die..

jul

Hoe implementeert een security bedrijf multi-factor authenticatie?

Multi-factor authenticatie (MFA) is een belangrijke beveiligingsmethode die security bedrijven kunnen implementeren om digitale systemen..

jul

Welke ervaring zou een cybersecurity bedrijf moeten hebben in mijn branche?

Bij het kiezen van een cybersecurity bedrijf is branchespecifieke ervaring geen bijzaak maar een belangrijk..

jul

Citrix MSP Nederland – Ontdek Citrix Management as a Service van DesktopToWork

DesktopToWork is één van de laatste officiële Citrix MSP-partners in Nederland. Ontdek hoe wij organisaties..

jul

Waarop moet ik letten bij het kiezen van een cybersecurity dienstverlener?

Bij het kiezen van een cybersecurity dienstverlener is het belangrijk om verder te kijken dan..

jul

Wat is het verschil tussen continuous monitoring en periodieke beveiligingsscans?

Het belangrijkste verschil tussen continuous monitoring en periodieke beveiligingsscans ligt in de aanpak en frequentie..

jul

Kan een cybersecurity bedrijf op korte termijn hulp bieden bij een vermoedelijk incident?

Bij een vermoedelijk cyberincident kan een gespecialiseerd cybersecurity bedrijf inderdaad op zeer korte termijn hulp..

jul

Wat houdt een penetratietest precies in en hoe uitgebreid is deze?

Een penetratietest is een gecontroleerde simulatie van een cyberaanval op je IT-systemen, netwerken of applicaties...

jul

Welke methoden gebruikt een cybersecurity bedrijf om netwerkkwetsbaarheden te identificeren?

Een cybersecurity bedrijf gebruikt diverse methoden om netwerkkwetsbaarheden op te sporen, waaronder vulnerability assessments, penetratietesten,..

jul

Hoe verschilt een cloud security assessment van een reguliere security scan?

Een cloud security assessment verschilt fundamenteel van een reguliere security scan door de specifieke focus..

jun

Welke stappen onderneemt een security bedrijf na detectie van een datalek?

Na het ontdekken van een datalek neemt een security bedrijf direct actie met een gestructureerd..

jun

Wat omvat een grondige risicoanalyse van een IT-omgeving?

Een grondige risicoanalyse van je IT-omgeving is een systematisch proces dat helpt om potentiële dreigingen..

jun

Hoeveel uren training zijn nodig voor effectieve security awareness?

Voor effectieve security awareness training is doorgaans tussen de 4 en 12 uur per jaar..

jun

Wat valt onder managed security services?

Managed security services omvatten een breed pakket van uitbestede beveiligingsdiensten die door gespecialiseerde providers worden..

jun

Hoe beschermt een security partner een bedrijf tegen ransomware?

Een security partner biedt uitgebreide bescherming tegen ransomware door een gelaagde verdedigingsstrategie te implementeren. Dit..

jun

Wat is het verschil tussen two-factor en multi-factor authenticatie?

Two-factor authenticatie (2FA) en multi-factor authenticatie (MFA) zijn beiden beveiligingsmethoden die je digitale identiteit beschermen,..

jun

Wat omvat een goede security audit voor AVG-compliance?

Een goede security audit voor AVG-compliance is een systematisch onderzoek dat evalueert of je organisatie..

jun

Wat mag ik verwachten van 24/7 incident response ondersteuning?

24/7 incident response ondersteuning biedt je organisatie continue bescherming en ondersteuning bij IT-calamiteiten, ongeacht het..

jun

Hoe kan een cybersecurity partner ondersteunen bij ISO 27001 certificering?

Een cybersecurity partner speelt een essentiële rol bij het behalen van een ISO 27001 certificering..

jun

Welke certificeringen zou een goede security specialist moeten hebben?

In de snel evoluerende wereld van cybersecurity zijn de juiste certificeringen onmisbaar voor een security..

jun

Welke security awareness trainingen zijn het meest effectief voor medewerkers?

De meest effectieve security awareness trainingen voor medewerkers combineren een interactieve aanpak met realistische scenario’s..

jun

Hoe kan een extern cybersecurity bedrijf helpen bij het opstellen van een beveiligingsbeleid?

Een extern cybersecurity bedrijf biedt essentiële expertise en objectieve inzichten bij het opstellen van een..

jun

Wat zijn de voordelen van een extern Security Operations Center?

Een extern Security Operations Center (SOC) biedt bedrijven een krachtige beveiligingsoplossing zonder de kosten en..

jun

Hoe werkt een professionele phishing-simulatie?

Een professionele phishing-simulatie is een gecontroleerde oefening waarbij IT-beveiligingsexperts namaak-phishing berichten sturen naar medewerkers binnen..

jun

Hoe bescherm je gevoelige bedrijfsgegevens met Microsoft 365 security in een hybride werkomgeving?

Het beschermen van gevoelige bedrijfsgegevens in een hybride werkomgeving vraagt om een slimme inzet van..

jun

Wat zijn de belangrijkste Microsoft 365 security-maatregelen voor financiële dienstverleners in 2025?

De financiële sector staat in 2025 voor ongekende uitdagingen op het gebied van cybersecurity. Microsoft..

jun

Waarom kiezen IT-managers voor multi-factor authenticatie binnen Microsoft 365 security?

Multi-factor authenticatie (MFA) is een beveiligingsmaatregel die IT-managers implementeren om hun Microsoft 365 omgeving te..

jun

Hoe kan netwerk security uw bedrijfsgegevens beschermen in 2025?

Bedrijfsgegevens beschermen wordt in 2025 belangrijker dan ooit. Met de toenemende digitalisering van werkplekken en..

jun

Wat wordt bedoeld met multi-factor-authenticatie?

Multi-factor-authenticatie (MFA) is een beveiligingstechniek die je digitale accounts beschermt door meerdere verificatiemethoden te vereisen..

jun

Wat zijn de grootste netwerk security risico’s voor hybride werkomgevingen?

Hybride werkomgevingen, waar medewerkers afwisselend vanuit kantoor en thuis werken, brengen nieuwe uitdagingen met zich..

jun

Hoe u multi-factor authenticatie efficiënt kunt uitrollen

Waarom is multi-factor authenticatie essentieel voor je digitale werkplek? Steeds meer organisaties zetten de stap..

mei

Hoe u multi-factor authenticatie integreert voor hybride teams

Wil je je hybride team beter beschermen tegen cyberdreigingen? Met multi-factor authenticatie (MFA) zet je..

mei

Hoe weet ik of mijn MFA is ingeschakeld?

Hoe controleer je of Multi-Factor Authenticatie (MFA) is ingeschakeld? Om te controleren of Multi-Factor Authenticatie..

mei

Welk risico verklein je met MFA?

Multi-Factor Authentication (MFA): Essentiële bescherming voor je digitale werkplek Multi-Factor Authentication (MFA) is een essentiële..

mei

Hoe multi-factor authenticatie in 5 stappen te implementeren

Waarom is multi-factor authenticatie belangrijk voor jouw bedrijf? In een digitale wereld waar cyberdreigingen steeds..

mei

Wat is de betekenis van MFA?

Wat is Multi-Factor Authenticatie? Multi-Factor Authenticatie (MFA) is een beveiligingsmethode waarbij gebruikers twee of meer..

mei

Hoe stel ik MFA in?

Wat is MFA en waarom is het belangrijk voor jouw digitale werkplek? Multi-Factor Authenticatie (MFA)..

mei

Is MFA wettelijk verplicht?

Wat is MFA en waarom is het belangrijk voor digitale werkplekken? Multi-Factor Authenticatie (MFA) is..

mei

Hoe beïnvloedt AI de toekomst van netwerk security?

AI verandert de basis van netwerk security AI verandert de basis van netwerk security door..

mei

Kan een VPN voldoende netwerk security bieden voor externe werkplekken?

Een VPN biedt een belangrijke eerste beveiligingslaag Een VPN biedt een belangrijke eerste beveiligingslaag voor..

mei

Wat doet een multi-factor authenticatie?

Multi-factor authenticatie: essentiële beveiliging voor je digitale werkplek Multi-factor authenticatie (MFA) is een beveiligingsmethode die..

mei

Hoe krijg ik een QR-code voor Microsoft Authenticator?

Wat is Microsoft Authenticator en waarom heb je een QR-code nodig? Microsoft Authenticator is een..

mei

Waarom gebruiken mensen MFA?

Multi-Factor Authenticatie: Basis van moderne digitale beveiliging Multi-Factor Authenticatie (MFA) wordt steeds meer gebruikt omdat..

mei

Wat is het principe van multifactorauthenticatie?

Multifactorauthenticatie (MFA) Multifactorauthenticatie (MFA) is een beveiligingsmethode die meerdere onafhankelijke verificatiestappen combineert om de identiteit..

mei

Hoe multi-factor authenticatie databreaches voorkomt: stappenplan

Waarom multi-factor authenticatie essentieel is voor databescherming Met elke nieuwe dag duikt er ook weer..

mei

Moet ik multi-factor-authenticatie gebruiken?

Multi-factor-authenticatie (MFA) is een essentiële beveiligingsmaatregel Multi-factor-authenticatie (MFA) is een essentiële beveiligingsmaatregel die je absoluut..

mei

Hoe veilig is MFA?

Wat is MFA en waarom is het belangrijk voor je digitale werkplek? Multi-Factor Authenticatie (MFA)..

mei

Wat zijn de drie soorten authenticatiefactoren?

Wat zijn authenticatiefactoren en waarom zijn ze belangrijk? De drie soorten authenticatiefactoren zijn essentiële bouwstenen..

mei

Is multi-factor-authenticatie gekoppeld?

Multi-factor-authenticatie koppelen aan je systemen Multi-factor-authenticatie (MFA) kan inderdaad worden gekoppeld aan verschillende systemen en..

mei

Wat is er nodig voor MFA?

Multi-Factor Authentication (MFA): Essentieel voor moderne beveiligingsstrategieën Multi-Factor Authentication (MFA) is een beveiligingsmethode die een..

mei

Is cloud-gebaseerde netwerk security beter dan on-premise oplossingen?

Bij het vergelijken van cloud-gebaseerde en on-premise netwerk security oplossingen bestaat er geen universeel ‘beste’..

mei

Wat zijn de verschillen tussen firewall en netwerk security monitoring?

Firewalls en netwerk security monitoring zijn beide essentiële componenten van een robuuste IT-beveiligingsstrategie, maar ze..

mei

Wat is zero trust netwerk security en hoe implementeer je het?

Zero trust netwerk security is een beveiligingsmodel dat ervan uitgaat dat je niets en niemand..

mei

Microsoft 365-licenties: Weet jij zeker dat je organisatie compliant is?

Weet jij zeker dat jouw organisatie voldoet aan de eisen voor Microsoft 365 licentie compliance?

mei

Waarom is netwerk security essentieel voor bedrijven met thuiswerkers?

Netwerk security voor bedrijven met thuiswerkers is niet zomaar een optie, maar een noodzaak in..

mei

Hoe bescherm je een thuisnetwerk tegen cyberaanvallen?

Een thuisnetwerk beschermen tegen cyberaanvallen begint met een combinatie van goede technische maatregelen en bewust..

mei

De 7 grootste cybersecurityfouten in het MKB (en hoe je ze voorkomt)

Cybersecurityfouten MKB Cybersecurity klinkt vaak als iets technisch of ingewikkelds. Daardoor schuiven veel MKB-bedrijven het..

apr

NIS2: wat betekent het voor jouw organisatie?

De NIS2-richtlijn, gepland voor implementatie in 2025, brengt aanzienlijke veranderingen voor Europese organisaties op het..

mei

Back-up strategieën: Jouw schild tegen ransomware aanvallen

Toegang tot een mailbox na ontslag: hoe bescherm je je bedrijfsbelang zonder de privacy van..

apr

Waarom je een wachtwoordmanager nodig hebt? 7 goede redenen!

Word je er ook gek van, al die wachtwoorden? Makkelijke wachtwoorden zijn snel te kraken..

nov

Ex-Medewerkers en Bedrijfsgegevens: Een Beveiligingschecklist

Inleiding Je ziet ineens een vreemde piek in je netwerkverkeer. Je gaat op onderzoek uit,..

aug

IT-uitdagingen voor bedrijven en hoe deze te overwinnen.

Kleine en middelgrote ondernemingen zijn belangrijk voor de economie. Ondanks hun omvang worden deze organisaties..

mei

Ransomware, hoe kan je er als bedrijf mee omgaan?

Het digitale tijdperk heeft ons veel voordelen gebracht, maar ook nieuwe uitdagingen op het gebied..

mrt

Security awareness: je eerste lijn van verdediging

Hoe maak je medewerkers bewust van online security risico’s en stel je ze in staat..

dec

Nieuwe Europese cybersecurity-richtlijn: ben jij klaar voor NIS2?

Er is een nieuwe Europese richtlijn voor cybersecurity in de maak: NIS2. En die raakt..

aug

10 tips tegen hacking die we niet vaak genoeg kunnen herhalen

Al die tips tegen hacking… Inkoppertjes, niet waar? Toch hoef je de krant maar open..

jun

Wat moet je doen met het mailaccount van een ex-werknemer?

Toegang tot een mailbox na ontslag: hoe bescherm je je bedrijfsbelang zonder de privacy van..

apr

Russische cyberaanvallen – hoe bereid je je voor?

De dreiging van Russische cyberaanvallen neemt toe, aldus VS-president Joe Biden. Ook bedrijven moeten hun..

mrt

Efficiënter werken met Teams? Dat doe je op 7 manieren!

Wat je nog niet wist over het gemak van Teams en hoe je medewerkers beter..

feb

7 redenen waarom ITSM belangrijk is voor je bedrijf

Hoe handel je IT-vragen van medewerkers snel en goed af, terwijl je grip houdt op..

feb

Geen back-up van je Microsoft 365-data? Weg is pech!

Ook als je in de cloud werkt met Microsoft 365 moet je een back-up van..

feb

Cyberverzekering géén overbodige luxe

Hoe goed je online security ook is, de kans op een cyberincident blijft reëel. Een..

jan

Hoe veilig is mijn IT-omgeving eigenlijk?

Je hebt de nodige maatregelen voor online security genomen, dus met de beveiliging van je..

dec

Online security: deze belangrijke termen moet je kennen

Als je het over online security hebt, vliegen er al snel allerlei kreten en afkortingen..

nov

Tips en tricks met betrekking tot het gebruik van Teams

Teams is ideaal om te gebruiken als het gaat om chatten, vergaderen, bellen en het..

feb

DesktopToWork is Gold Partner van Microsoft!

Microsoft Gold partner daar zijn we trots op! De afgelopen tijd heeft DesktopToWork veel geïnvesteerd..

dec

Microsoft Teams als communicatieoplossing tijdens de coronasituatie

Tijdens de Corona-situatie moeten veel medewerkers noodgedwongen thuisblijven en werken. Daar kunnen de meeste wel aan..

apr

Waarom is Advanced Threat Analytics (ATA) onmisbaar?

Cyberaanvallen en dreigingen zijn de laatste jaren voortdurend krachtiger geworden, niet alleen op vlak van..

mei

Wat je allemaal moet weten over Multi-Factor Authenticatie (MFA)

Ook de hoogste muren hebben toegangspoorten. En zelfs met de beste beveiliging zal je op..

mei

Hoe dragen back-ups en archivering bij aan de online veiligheid?

Een goede IT-beveiliging rekent natuurlijk voornamelijk op preventieve beschermingsmiddelen. Dat is ook logisch: het buitensluiten..

mrt

Hoe zet je Multifactor Authenticatie aan voor Office 365 gebruikers

Multifactor Authenticatie kan je verplichten om alle Microsoft Office 365-gebruikers waarmee je jouw netwerk en..

jan

OneDrive voor bedrijven, wat is dat precies?

OneDrive is dé opslagdienst van Microsoft waarmee je bestanden ‘in de cloud’ opslaat en deelt...

nov

Wat is Microsoft Office 365?

Microsoft Office 365 is de nieuwe vorm van Microsoft Office, ook wel M365 genoemd. Het..

jul